在如今的科技时代,物联网(IoT)设备无处不在,从智能家居到智能交通,便利了我们的生活。然而,随着这些设备的普及,安全问题也日益凸显。黑客攻击的目标已经不再局限于传统计算机系统,物联网设备因其相对较弱的安全防护而成为了黑客攻击的新兴领域。这篇文章将探讨黑客如何在物联网设备中植入后门,以及一些黑客必备的硬件设备。

物联网设备的广泛应用使得其成为潜在的攻击入口。根据调查,预计到2025年,全球将有超过 750 亿台智能设备连接互联网。在这些设备中,许多都会使用默认的密码、缺乏必要的更新,甚至根本没有安全机制。这些都为黑客提供了可乘之机。因此,了解黑客如何在这些设备中植入后门变得尤为重要。

后门的定义与种类

后门是指黑客通过某种手段在系统中留下一条秘密通道,以便未来能够隐秘地访问该系统。后门的种类繁多,包括:

软件后门:黑客通过恶意软件植入的方式,在物联网设备的操作系统或应用程序中制造出一个隐秘的访问入口。

硬件后门:通过对设备硬件的修改或替换,黑客可以直接获取设备的控制权。

协议后门:在设备与服务器的通信协议中植入漏洞,使得黑客能够通过特定的数据包访问设备。

黑客植入后门的主要步骤

黑客在物联网设备中植入后门的过程通常可以分为以下几个步骤:

选择目标设备:黑客会选择那些普遍使用、且安全性较低的设备作为目标。例如,大多数人使用的智能路由器、智能音响等。

信息收集:通过网络扫描工具(如Nmap等),黑客收集目标设备的信息,包括开放的端口、运行的服务以及设备的固件版本等。

查找漏洞:黑客会分析该设备的固件,寻找漏洞或弱点,比如未打补丁的安全漏洞,或者使用默认密码的设备。

植入后门:一旦找到适合的漏洞,黑客就可以向设备中植入后门。这通常通过恶意软件或特制的硬件实现。例如,黑客可能通过物理接触使用USB设备,在设备中直接注入恶意代码。

隐匿行动:黑客会采取措施掩盖自己的痕迹,例如删除日志文件或使用数据加密技术,确保无法被追踪。

黑客必备的硬件设备

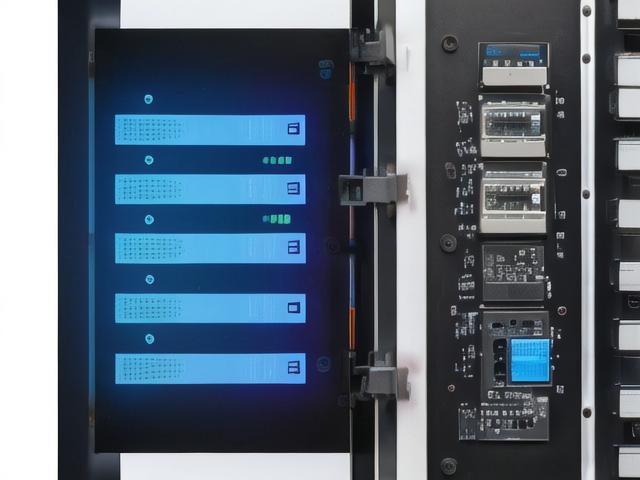

对于意图植入后门的黑客来说,合适的硬件设备是必不可少的。以下是一些常见的黑客必备硬件:

Raspberry Pi:这是一种小型、便宜且功能强大的单板计算机,黑客常用它来作为代理设备或搭建攻击平台。

USB Rubber Duck:这是一种外观普通的USB驱动器,但它可以模拟键盘输入,能够在未授权的情况下执行命令,为黑客植入后门铺平道路。

Wi-Fi Pineapple:这是一种功能强大的网络攻击设备,专门用于捕获Wi-Fi流量,黑客可以利用其通过中间人攻击的方式获取物联网设备的敏感信息。

Sniffers(嗅探器):这些设备可以监控和分析网络流量,帮助黑客识别潜在的攻击点,并从中提取数据包进行分析。

随着物联网设备的普及,了解黑客如何在这些设备中植入后门显得尤为重要。企业与用户应提高警惕,采取相应的防护措施,以降低遭受攻击的风险。首先,定期更新设备固件是最为基础的保护措施,其次,启用强而复杂的密码,最后,使用专用的网络隔离技术,可以有效提升物联网设备的安全性。

综上所述,随着技术的不断发展,物联网设备的安全问题不容忽视。通过加强安全防护措施,可以在一定程度上降低黑客植入后门及其他攻击行为的可能性。物联网的未来依然光明,但我们需共同努力,确保其安全运行。

相关推荐

- 11-22 参加网络黑客群所需的技术储备「黑客必备的硬件设备」

- 11-22 何时你的设备可能正被黑客监控并搜索你的信息「黑客必备的硬件设备」

- 11-21 三种让黑客技穷的硬件防护「黑客必备的硬件设备」

- 最近发表

- 标签列表

-

- 网络安全 (76)

- 哪里可以找黑客帮忙 (170)

- 如何联系黑客帮忙 (64)

- 网络黑客的联系方式 (55)

- 防止黑客入侵最有效的方法 (115)

- 黑客24小时在线私人接单平台 (113)

- 黑客24小时接单的网站 (81)

- 24小时在线联系黑客 (87)

- 黑客是怎么查到一个人的信息的 (157)

- 如何找正规黑客联系方式 (188)

- 联系黑客24小时接单专业黑客 (158)

- 网上怎么找黑客帮忙 (76)

- 黑客的联系 (61)

- 黑客追款24小时在线接单 (65)

- 黑客二十四小时在线接单网站 (76)

- 24小时接单的黑客QQ (219)

- 正规黑客24小时在线QQ接单 (57)

- 24小时黑客服务 (69)

- 24小时联系黑客方式 (200)

- 黑客服务 (117)

- 什么是网络安全 (60)

- 黑客破解微信聊天记录软件 (52)

- 专业追款黑客先做事后付款 (130)

- 黑客软件入侵微信软件免费 (50)

- 如何恢复微信聊天记录 (58)